Microsoft Defender hat seit den ersten Releases einen langen Weg zurückgelegt, um ein führendes Produkt in allen Bereichen der Sicherheit zu werden. Was ursprünglich eine Standard-Antivirus-Lösung war, hat sich zu einer vollständigen Produktsuite entwickelt. Dieser Beitrag konzentriert sich auf die Konfiguration von Microsoft Defender für Endpoint Security Antivirus mithilfe von Intune.

Voraussetzung

- Windows Server, Windows 10 oder Windows 11

- Abgesehen von den verschiedenen Lizenzierungsoptionen von Intune, die Sie zum Verwalten Ihrer Geräte benötigen, gibt es keine weiteren Anforderungen, um dieses Feature zu verwenden.

Erstellen Sie Sicherheitsprofile für Microsoft Defender

- Stellen Sie eine Verbindung zum Endpoint-Portal her

- Navigieren Sie zu Endpoint Security/Antivirus

- Klicken Sie auf Richtlinie erstellen.

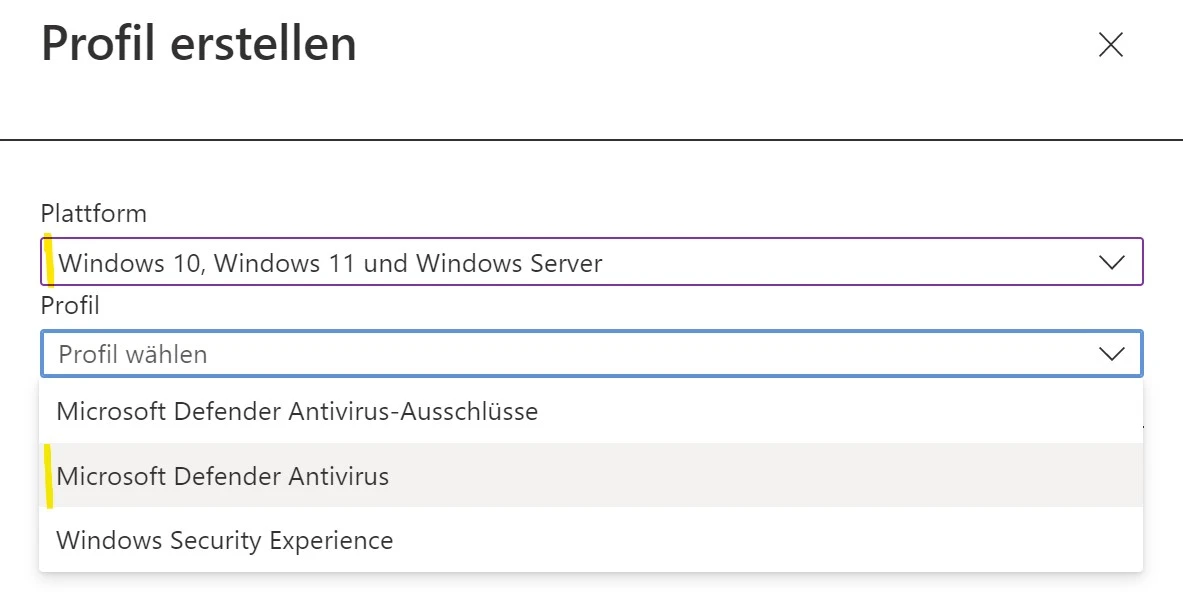

- An dieser Stelle sind die Antivirus-Richtlinien in drei verschiedene Abschnitte unterteilt.

- Microsoft Defender-Antivirus

- Dadurch werden im Wesentlichen die Kernfunktionen verwaltet.

- Microsoft Defender Antivirus-Ausschlüsse

- Dies sind die verschiedenen Ausschlüsse, die gängige Konfigurationen für Antivirenlösungen sind

- Windows-Sicherheitserfahrung

- Dies hängt mit der Benutzererfahrung zusammen und bietet die Möglichkeit, zu sperren, was Benutzer im Einstellungsbereich von Windows 10/11 für Defender Security Antivirus sehen können oder nicht.

- Microsoft Defender-Antivirus

- An dieser Stelle sind die Antivirus-Richtlinien in drei verschiedene Abschnitte unterteilt.

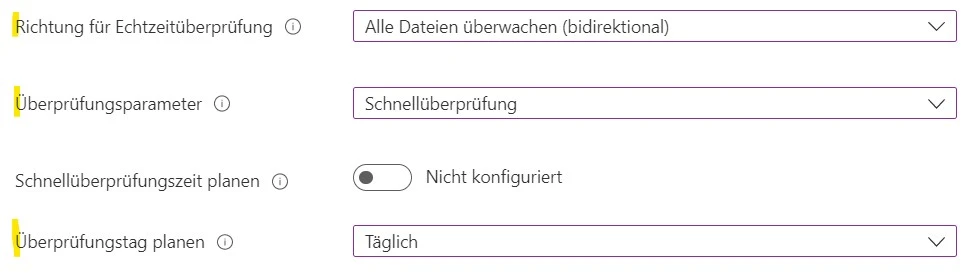

Ohne auf alle Details der einzelnen Einstellungen einzugehen, wird hier am häufigsten das Microsoft Defender Antivirus-Profil verwendet. Im kommenden Fenster definieren wir einen Namen und eine aussagekräftige Beschreibung. Nehmen Sie sich die Zeit, jede Einstellung anhand der kleinen Infokarte einzuschätzen

Echtzeitsuche und zeitgesteuerte Suche

Signaturaktualisierungsintervall und -quellen

Sobald die Profile erstellt sind, weisen Sie sie wie alle anderen Richtlinien in Intune einfach Benutzern/Geräten zu.

Windows Client verwalten

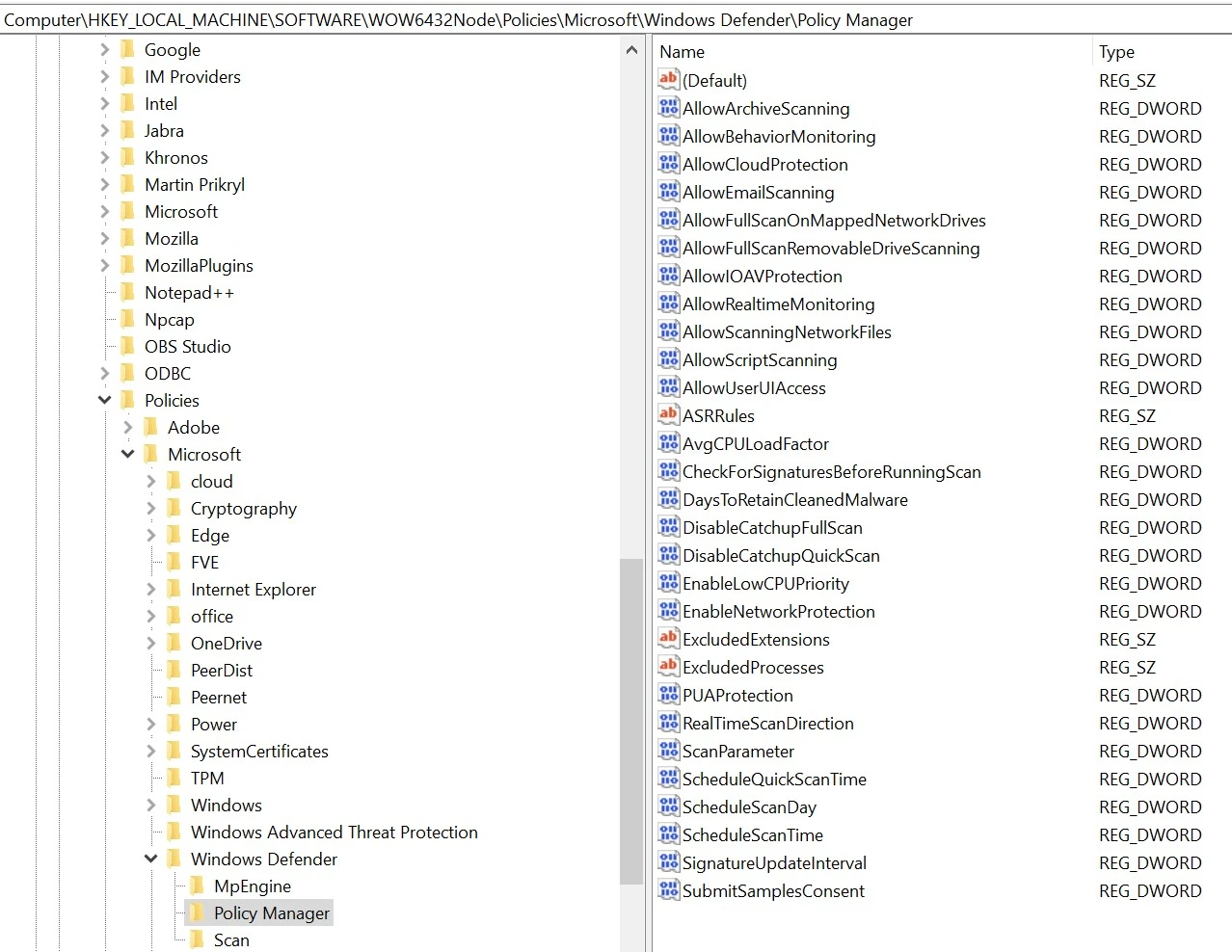

Um zu überprüfen, ob Richtlinien angewendet werden, kann Folgendes überprüft werden.

Unter “Computer\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Policies\Microsoft\Windows Defender\Policy Manager” sollten die verschiedenen Einstellungen sichtbar sein. Obwohl nicht alle leicht herauszufinden sind, können einige wie Ausschlüsse überprüft werden.

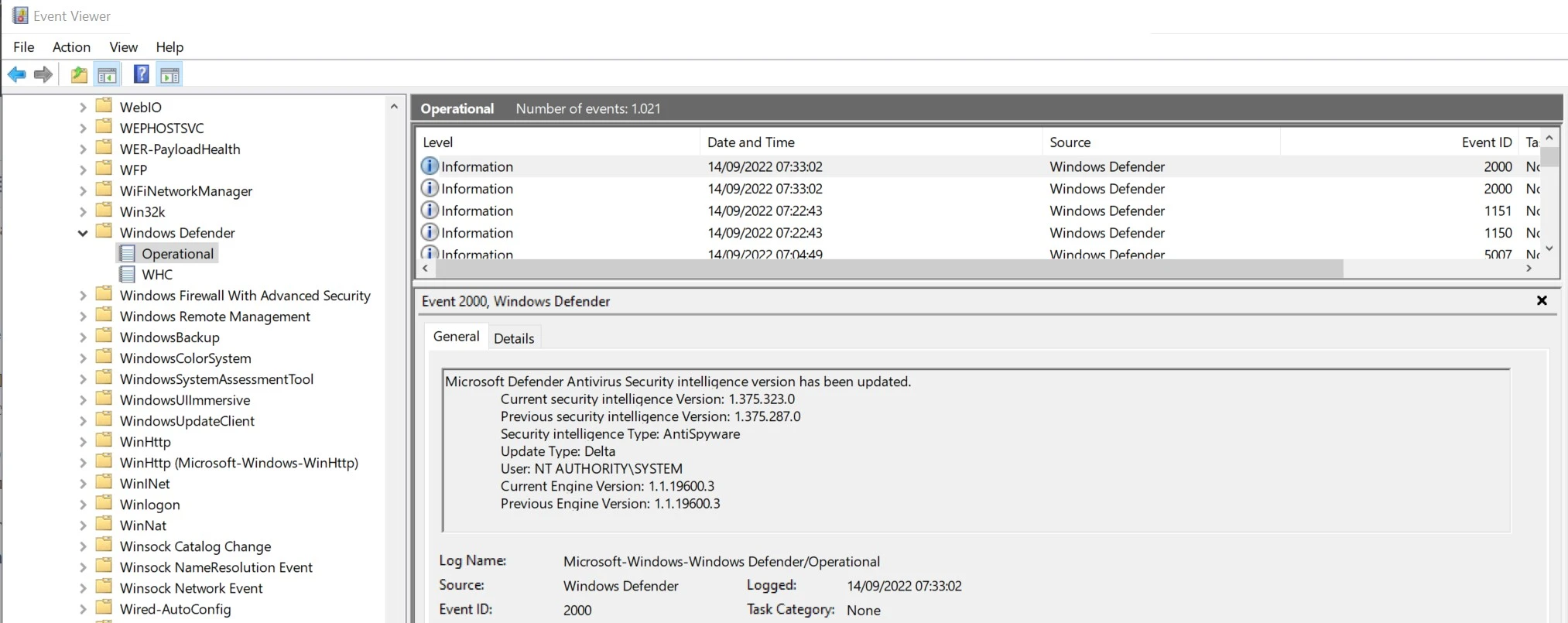

In der Ereignisanzeige unter Anwendungs- und Dienstprotokolle/Microsoft/Windows/Windows Defender/Operational zeigen Ereignisse der verschieden angewendeten Einstellungen sowie die Verarbeitung von Definitionsupdates an.

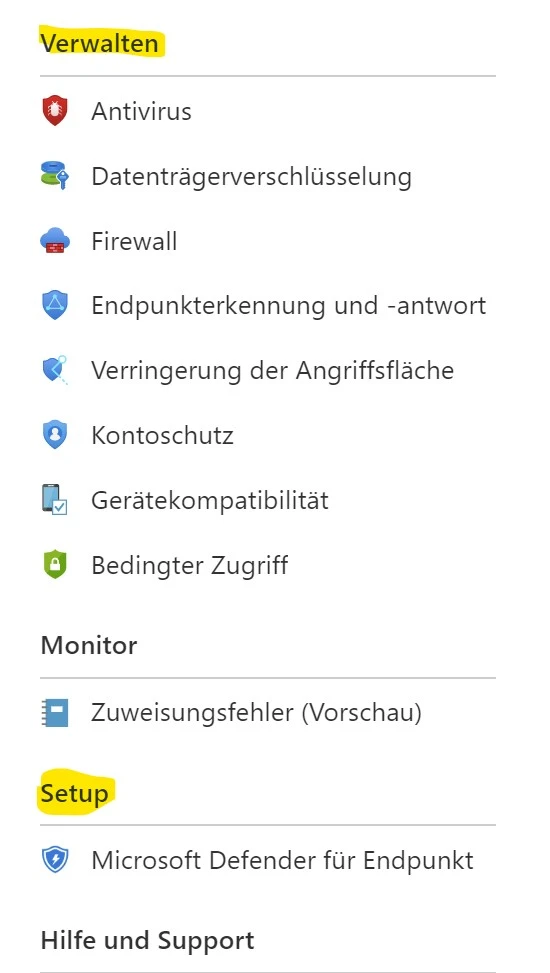

Microsoft Defender Security – zusätzliche Komponenten

Es gibt andere Unterkomponenten unter Endpoint Security, die aktiviert werden können, um integrierte Komponenten von Windows 10/11 zu verwalten

- Datenträgerverschlüsselung ist alles, was mit der BitLocker-Verwaltung zu tun hat

- Die Firewall verwaltet die Windows-Firewall

- Die Endpunkterkennung und -antwort bietet Angriffserkennung nahezu in Echtzeit

- Die Verringerung der Angriffsfläche trägt dazu bei, die Schwachstellen Ihrer Umgebung zu minimieren

- Der Kontoschutz dient zum Verwalten integrierter Gruppen.

Achtung

Seien Sie vorsichtig, wenn Sie mit diesen zusätzlichen Komponenten spielen. Während die Einführung des Antivirus-Teils in den meisten Umgebungen ziemlich risikofrei ist, können diese Komponenten enorme Auswirkungen auf Benutzer haben, wenn sie nicht richtig konfiguriert werden.

Microsoft Defender für Endpoint ist Defender ATP

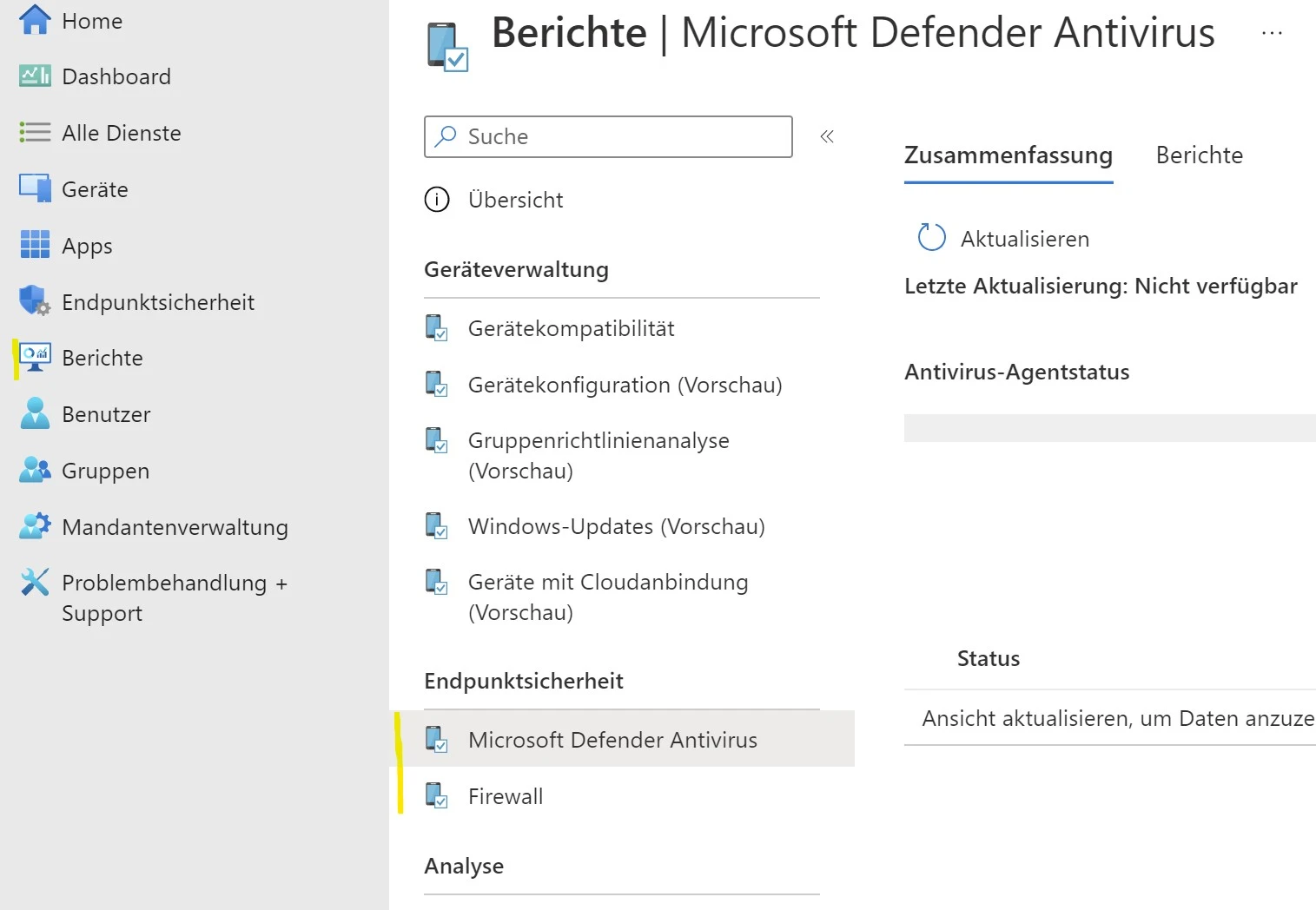

Berichte zum auswerten

Es gibt einige integrierte Berichte direkt in Intune. Weitere Informationen zu Microsoft Defender Endpoint Security Antivirus finden Sie in der Microsoft-Dokumentation